Comment rédiger sa politique de gestion des fournisseurs

Introduction - Objectifs du document

Ce document a pour objectif de cadrer et d’évaluer la relation client / fournisseur dans le domaine de la cybersécurité.

Utilisation du document

Ce document est non exhaustif et peut être enrichi par l’entreprise suivant ses activités et son périmètre.

Définitions

L’entreprise doit déterminer et appliquer des critères pour l’évaluation, la sélection, la surveillance des performances et la réévaluation des fournisseurs / prestataires, fondés sur leur aptitude à réaliser des processus ou fournir des produits et services conformes aux exigences. L’entreprise doit conserver les informations documentées concernant ces activités et toutes les actions nécessaires résultant des évaluations (Cf : Chapitre 8.4.1 ISO 9001). Il convient dans un premier temps de classifier les fournisseurs/prestataires suivant deux critères :

Classification et exigences

-

Classification

-

Nature du fournisseur / prestataire

- Fournisseur / prestataire interne : personne ou entité interne à l’entreprise délivrant un service ou un produit en rapport avec la sécurité des Systèmes d’information (ex : DSI, DRH, DAF …);

- Fournisseur / prestataire externe : personne ou entité externe à l’entreprise délivrant un service ou un produit en rapport avec la sécurité des systèmes d’information ( ESN hébergeur, éditeur …).

-

Criticité du fournisseur / prestataire

- Fournisseur / prestataire critique : personne ou entité fournissant un service ou un produit pouvant impacter la sécurité ou la performance du système d’information de l’entreprise;

- Fournisseur / prestataire non critique : tout autre fournisseur/prestataire que ceux classés comme critique.

-

-

Exigences

Des exigences doivent être formulées à l’encontre des fournisseurs critiques (compétences, respect contractuel du niveau de service …). Ces exigences peuvent être revues annuellement dans le cadre d’un audit du fournisseur / prestataire critique.

Les prérequis

La liste des fournisseurs

L’entreprise doit avoir établi une liste de ses fournisseurs en matière de Système d’Information et si possible les avoir classifiés par ordre de criticité.

| Fournisseur | Type | Activité | Niveau de criticité |

|---|---|---|---|

| Info | Externe | Sauvegarde / Restauration | Critique |

| Info Buro | Externe | Bureautique | Non Critique |

| DSI | Externe | Fournisseur ERP en SaaS | Critique |

| Info Prod | Interne | Chiffrement des postes / serveurs | Critique |

| Services Généraux | Interne | Sécurité des locaux | Critique |

Les contrats fournisseurs

L’entreprise doit avoir établi un contrat avec le ou les fournisseurs externes. Une annexe contenant tout ou partie des différents chapitres abordés dans ce document pourra y être ajoutée. Pour les fournisseurs internes, l’entreprise pourra le cas échéant rédiger une convention de services entre les parties concernées.

La clause de confidentialité

Suivant les activités et le périmètre d’intervention du ou des fournisseurs, une clause de confidentialité peut être rédigée et signée par le prestataire / fournisseur. Cette clause de confidentialité s’applique notamment dans les cas suivants :

- Administration en local d’infrastructures (réseaux, serveurs ...);

- Toute intervention à distance (! toute prise de main à distance doit faire l’objet d’une validation de l’utilisateur avant l’intervention);

- etc...

Vérifier les compétences du prestataire / fournisseur

L’entreprise se doit de vérifier les compétences du prestataire / fournisseur sur le périmètre des activités qui lui sont confiées (par exemple à travers les certifications obtenues dans le cadre des prestations concernées).

| Fournisseur | Activité | Compétence |

|---|---|---|

| bidulInfo | Sauvegarde / Restauration | Certifié logiciel de sauvegarde |

| TrucBuro | Bureautique | Certifié MS Office |

| TrucProd | Fournisseur ERP en SaaS | Certifié ISO27001 |

Domaines d'activités, revues et indicateurs

L’entreprise doit établir une liste des domaines d’activités de ses prestataires/fournisseurs. Des revues et indicateurs devront ensuite être mis en place afin d’évaluer le niveau de sécurité délivré par le fournisseur sur le périmètre qui lui est affecté. Chaque revues et indicateurs doivent être produit par rapport à un objectif initialement défini.

Liste des domaines d'activités

Exemples de domaine d’activité les plus courants :

- Sauvegarde / Restauration;

- Mises à jour;

- Pare Feu;

- Antivirus;

- Solutions Cloud;

- Chiffrement des postes.

Les revues

Une liste des revues doit être préalablement établie et sera révisée régulièrement (une fois par an voire deux fois par an si des écarts sont constatés). La revue permet de mesurer :

- L’état d’un processus (OK / NOK);

- L’écart avec l’objectif initial.

Liste des revues à effectuer :

| Fournisseur | Activité | Compétence |

|---|---|---|

| Info | Sauvegarde / Restauration | Certifié logiciel de sauvegarde |

| Info Buro | Bureautique | Certifié MS Office |

| Info Prod | Fournisseur ERP en SaaS | Certifié ISO 27001 |

-

Revue des assets (actifs informatiques) : L’inventaire des actifs doit être revu au moins tous les ans. Il permet d’avoir une vision globale de tout le périmètre à protéger, il doit être le plus complet possible (matériel, logiciel, licences, fournisseurs …). La revue doit comparer l’inventaire effectué avec celui de l’année précédente et en pointer les écarts.

-

Revue des comptes et des habilitations : La matrice des droits doit être revue à minima une fois par an (la fréquence semestrielle est cependant conseillée). Elle permet de s’affranchir de droits alloués qui ne le serait plus notamment dans le cadre des changements de fonction et de départ d’un collaborateur.

-

Revue des règles de pare-feu : Les règles configurées dans le pare feu doivent être revue annuellement. Cette revue permet de supprimer les règles non utilisées ou des règles temporaires qui pourraient être sources de dysfonctionnement ou de vulnérabilités.

-

Revue de conformité : La revue de conformité va permettre à l’entreprise de s’assurer de la continuité de la sécurité à travers l’évaluation des compétences de son fournisseur par un tiers agréé. Par exemple, la certification ISO27001 pour un éditeur hébergeur ou les certifications Microsoft adéquates pour un SSII en charge de l’infrastructure ou du périmètre Office 365.

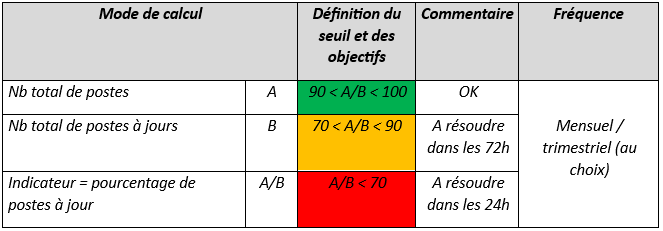

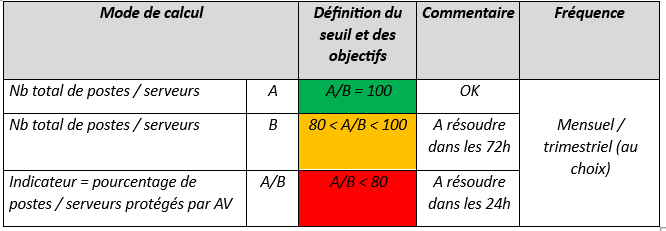

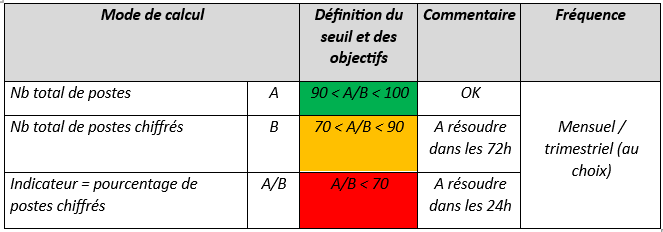

Les indicateurs de performance

L’indicateur de performance va permettre de mesurer l’efficacité des actions en cours par rapport à un objectif fixé. Il doit produire des résultats cohérents, valides et comparables portant sur :

- La fréquence de production des indicateurs;

- La méthode de calcul des indicateurs;

- Des objectifs initiaux clairement définis;

- Des seuils de tolérance déclenchés par rapport aux objectifs fixés.

À noter que l’on peut mettre en place des indicateurs de performance pointant sur des indicateurs de revue afin de pointer les écarts par rapport aux objectifs fixés.

Exemples d'indicateurs

- Antivirus

- Sauvegarde

- Chiffrement des postes

- Mise à jour des postes et des serveurs